北韩网路认知战!竟拿「梨泰院悲剧」开刀 伪造公文散播恶意程式

-

*(photo:EtToday)▲南韩首尔梨泰院10月29日发生惨案,现场救护车鸣笛声四起。(图/路透)

记者罗翊宬/编译

南韩首尔梨泰院10月29日晚间爆发踩踏悲剧,最终导致158人死亡,成为民众心中难以抚癒的伤痛。岂料,该事件却反遭北韩(朝鲜)情报单位恶意滥用,成为打资讯战的媒介,来自北韩的网军部队透过伪造南韩政府调查公文的方式,散播恶意程式。

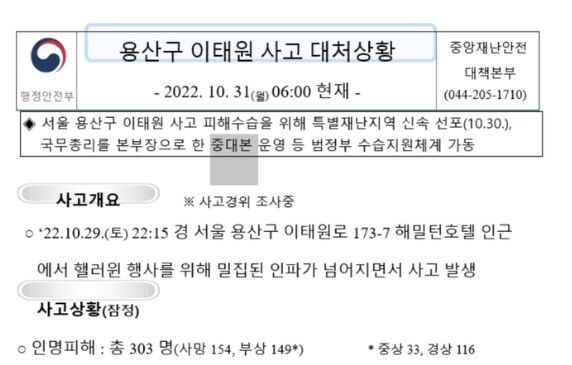

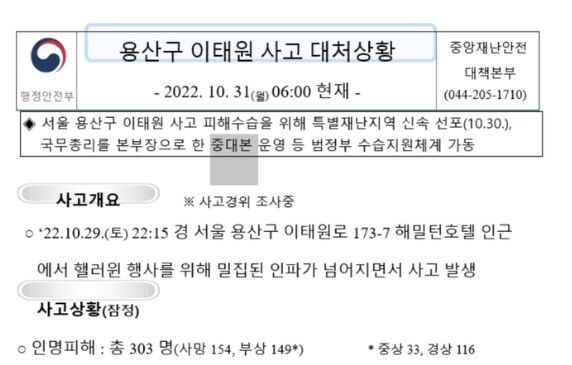

根据《韩联社》,Google的威胁分析小组(TAG)今(8)日在官方网站上公开一份报告,内文指出来自北韩的网路骇客组织「APT37」在一个标题为「龙山区梨泰院事故应对状况-2022.10.31(周日)06:00现在」的Word档案内植入恶意程式,并将该档案到处散播。

该份档案文件模仿自南韩中央灾难安全对策本部的报告样本,内文详细记载梨泰院踩踏惨剧的案发经过、伤亡数据、政府应对措施等。

Google威胁分析小组表示,「该份文件档案提到2022年10月29日在首尔梨泰院发生的踩踏悲剧,滥用一般社会大众对该起事故的广泛关注。虽然仍未具体釐清APT37所散佈的恶意程式,但该组织过去经常散佈Dolphin、Blue Light等恶意程式。」

*(photo:EtToday)▲北韩骇客组织伪造南韩政府梨泰院事件调查报告公文,散播恶意程式。(图/翻摄自TAG)

报导指出,ATP37过去经常以金城121、ScarCruft、Red eyes、Group 123等名字,透过资讯安全上的弱点,达到攻击南韩国防领域关系人士或单位、脱北者团体的目的,该组织2018年曾散佈伪装成Naver扫毒软体的手机恶意程式,2019年更透过伪造南韩统一部解释官方立场的电子邮件,散佈恶意程式。

随着北韩因发展核武、导弹能力遭到国际施以经济制裁,为了确保收入来源,北韩骇客组织持续进行非法的网路行动。为此,南韩政府8日上午特别向国内企业发佈警告,表示征才时需要加强警戒,提防假冒国籍、伪装身份的北韩劳工。

南韩政府警告,「北韩IT产业技术人才滞留海外各地,他们假冒成其他国籍、伪造身份,从全球IT领域的企业谋求工作,每年赚取数亿美元的外汇收入。对于北韩赚取外汇而言,他们所佔的比重愈来愈重要。」

南韩政府认为,这些北韩IT产业人才可能隶属于北韩军需工业部、国防省等联合国安理会的对北韩制裁对象名单,他们须将赚取的收入上缴给所属单位,以供北韩研发核武与导弹。